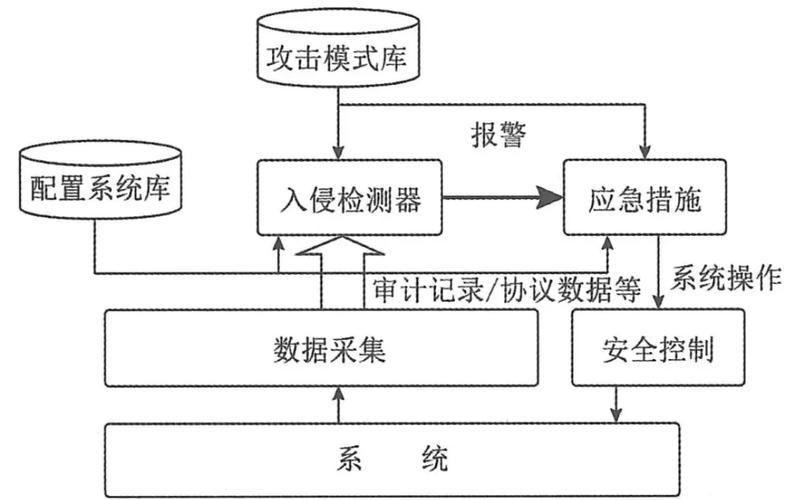

wlan入侵检测技术是保障无线局域网安全的核心手段,随着无线网络的普及,其面临的攻击手段日益复杂,从简单的未授权接入到高级的中间人攻击、恶意AP部署等,传统防火墙和加密技术已难以全面应对,wlan入侵检测技术通过实时监测网络流量、分析设备行为特征,识别异常活动和潜在威胁,为无线网络构建主动防御体系,其技术体系可分为基于特征的检测、基于异常的检测、基于行为的检测及混合检测模型,并结合机器学习、人工智能等新兴技术不断提升检测精度和响应效率。

从技术原理来看,基于特征的检测类似于传统入侵检测系统的模式匹配方法,通过预定义的攻击特征库(如特定MAC地址、加密协议类型、畸形数据包等)与网络流量进行比对,一旦匹配则触发警报,这种检测方式对已知攻击的识别率高,误报率低,但难以应对新型攻击或变种攻击,针对WEP加密协议的弱密钥攻击,特征检测可通过识别特定的密钥生成算法特征进行拦截,当攻击者修改攻击工具或采用新的漏洞利用方式时,特征库需及时更新,否则会出现漏报,基于异常的检测则通过建立正常网络行为的基线模型,实时监测偏离基线的异常活动,基线模型可包括流量统计特征(如数据包大小分布、连接频率)、设备行为特征(如AP的信号强度变化、终端的移动轨迹)等,当某个终端在短时间内发起大量连接请求或数据包大小异常激增时,异常检测模块可判定为潜在攻击,这种方法的优点是对未知攻击具有一定的检测能力,但误报率相对较高,且基线模型的建立需要大量历史数据支持,需定期优化以适应网络环境变化。

基于行为的检测更侧重于分析设备间的交互逻辑和协议合规性,例如检测AP是否遵循802.11协议规范、终端是否合法响应认证请求等,通过模拟正常通信流程,识别违背协议行为的异常操作,如伪造 beacon帧、恶意解除客户端关联等,混合检测模型则融合上述多种方法的优势,先通过特征检测快速识别已知攻击,再利用异常和行为检测发现未知威胁,最后通过关联分析降低误报率,当检测到某个终端的MAC地址在特征库中未匹配,但其行为模式(如频繁切换AP、发送大量探测请求)符合异常基线时,系统可综合判定为可疑设备并触发深度检测。

在实现层面,wlan入侵检测系统可分为集中式和分布式两种架构,集中式架构通过无线控制器或专用检测服务器统一收集全网AP和终端的流量数据,进行集中分析和响应,适用于中小规模网络,但可能因数据传输瓶颈导致实时性下降,分布式架构则在每台AP或终端部署轻量级检测模块,本地完成初步异常识别,仅将可疑事件上报至管理中心,适用于大规模网络,可降低网络负载并提高响应速度,检测数据的采集方式也至关重要,包括被动监听(通过无线网卡捕获空中接口流量)、主动探测(发送探测包测试网络响应)以及与AP日志联动(获取设备连接状态、认证记录等)。

近年来,机器学习技术在wlan入侵检测中的应用显著提升了性能,通过监督学习算法(如支持向量机、随机森林)对已知攻击数据进行训练,构建分类模型;无监督学习算法(如聚类分析、自编码器)则用于发现未知攻击模式,采用K-means聚类对终端流量特征进行分组,当某个终端被分至远离正常簇的类别时,可判定为异常,深度学习模型(如卷积神经网络、循环神经网络)可通过自动提取流量数据的空间和时间特征,有效识别复杂攻击场景,CNN可分析数据包的负载特征,LSTM则可捕捉流量序列的时间依赖关系,从而更精准地检测如DDoS攻击、协议欺骗等高级威胁。

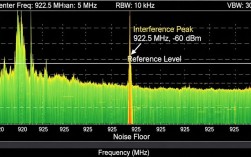

尽管技术不断进步,wlan入侵检测仍面临诸多挑战,首先是加密流量检测难题,随着WPA3等加密协议的普及,传统基于明文分析的方法失效,需通过侧信道分析(如信号强度波动、传输时间特征)或量子密钥分发等新技术突破,其次是环境干扰因素,无线信道的多径效应、信号衰减及同频干扰可能导致误报,需结合位置信息和信号质量分析进行过滤,攻击手段的持续演化(如AI驱动的攻击、物联网设备滥用)对检测模型的动态更新能力提出更高要求,需建立自适应学习机制,实现威胁情报的实时共享与模型迭代。

为提升wlan入侵检测的有效性,可采取以下优化策略:一是多维度数据融合,结合流量数据、设备状态、用户行为等多源信息,构建立体化检测模型;二是分层防御机制,在物理层(信号监测)、数据链路层(MAC认证)、网络层(流量分析)部署协同检测;三是轻量化部署,针对物联网等资源受限设备,采用边缘计算实现本地检测,减少云端依赖,定期进行渗透测试和漏洞扫描,结合入侵检测系统的日志分析,持续优化检测规则和响应策略。

相关问答FAQs:

-

问:WLAN入侵检测系统与无线防火墙有何区别?

答:WLAN入侵检测系统(WIDS)专注于实时监测和识别网络中的异常行为及攻击威胁,通过分析流量特征和设备行为进行报警,通常以被动监听为主;而无线防火墙则基于预设的安全策略,主动过滤恶意流量,控制访问权限,属于主动防御设备,两者功能互补,WIDS侧重威胁发现,防火墙侧重流量控制,联合部署可构建更完善的无线安全体系。 -

问:如何降低WLAN入侵检测系统的误报率?

答:降低误报率可从三方面入手:一是优化基线模型,通过收集更全面的正常网络数据,采用机器学习算法动态调整异常阈值;二是引入上下文关联分析,结合设备位置、用户身份、时间窗口等信息,过滤孤立异常事件;三是定期更新特征库和检测规则,确保与新型攻击特征匹配,同时人工审核报警日志,区分真实威胁与正常业务波动,逐步提升检测模型的准确性。