工控信息安全技术特点主要体现在其与传统IT信息安全的显著差异上,这些差异源于工业控制系统(ICS/SCADA)的特殊应用场景、架构设计和安全需求,工控系统直接关系到物理生产过程的安全、稳定和连续运行,其信息安全技术必须兼顾“IT安全”与“OT安全”的双重属性,以“保障生产连续性”为核心目标,形成独特的技术体系和防护策略。

高实时性与低延迟要求

工控系统的核心功能是实时监控和控制物理生产过程,控制指令的传递和反馈需要在毫秒级甚至微秒级完成,工控信息安全技术必须在不影响系统实时性的前提下实现安全防护,工业防火墙需采用高速硬件处理芯片,确保数据包转发延迟控制在微秒级;入侵检测系统(IDS)需针对工控协议(如Modbus、DNP3、Profinet等)进行深度解析,仅检测异常指令而不干扰正常通信流,传统IT安全中常见的复杂加密算法、深度包检测(DPI)技术若直接应用于工控领域,可能因处理延迟导致控制指令滞后,甚至引发生产事故,工控安全设备通常采用“轻量化”检测引擎,通过预定义规则库和模式匹配实现快速威胁识别,同时支持旁路部署或串联部署下的“零延迟”切换机制。

协议深度解析与合规性校验

工控系统采用大量专用工业协议(如OPC UA、S7、EtherCAT等),这些协议结构复杂、字段功能明确,且与控制逻辑紧密耦合,传统IT安全设备难以识别协议字段的语义意义,易将正常工控指令误判为攻击行为,工控信息安全技术需具备“协议白名单”机制,仅允许预定义的协议和指令通过,并对协议字段进行合规性校验,针对Modbus协议,需验证功能码(如0x01读线圈、0x05写单个线圈)的合法性、寄存器地址范围是否超出工艺允许范围、数据值是否符合物理量程(如温度传感器数据不应超过1000℃)等,工控协议解析需支持“双向深度检测”,不仅监控上位机(HMI/SCADA)下发指令,还需检测下位机(PLC/DCS)上传数据的异常,防止数据篡改或伪造引发的误操作。

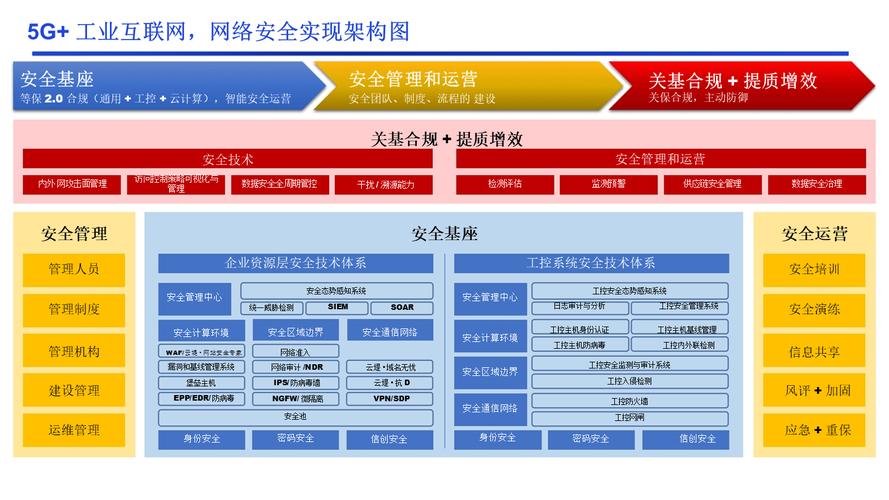

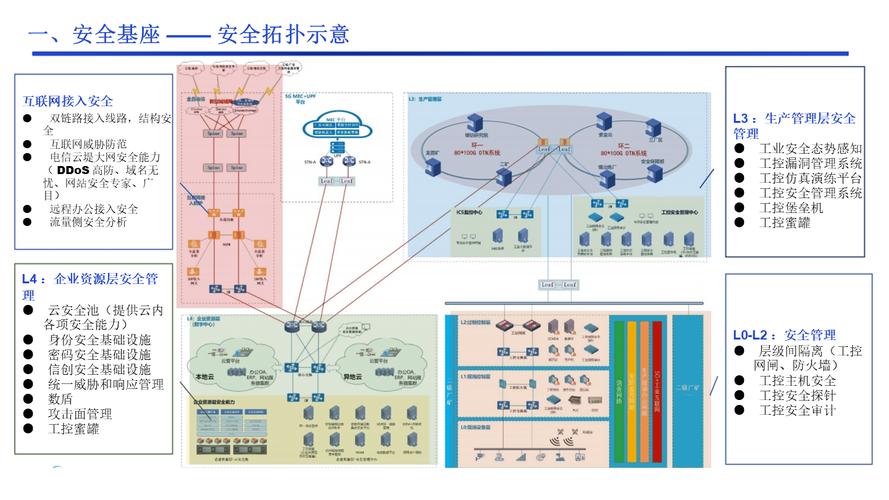

纵深防御与分区隔离

工控系统通常采用“金字塔”架构(现场层、控制层、监控层、企业管理层),不同层级间的安全需求差异显著,工控信息安全技术需构建“纵深防御”体系,通过多层次防护措施降低单点失效风险,核心防护手段包括:

- 网络隔离:采用工业防火墙、单向隔离装置(如数据单向导入/导出网闸)将生产控制大区(如实时控制层)与非生产区(如企业管理网)隔离,禁止未经授权的跨区访问。

- 区域划分:根据功能重要性将网络划分为实时控制区、非实时控制区、监控区等,不同区域间部署访问控制策略(如基于VLAN的隔离、端口级访问限制)。

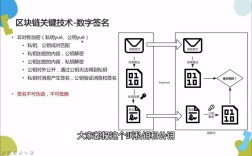

- 设备准入控制:对接入网络的工控设备(PLC、HMI、工程师站)进行身份认证(如数字证书、MAC地址绑定),未授权设备无法访问网络资源。

以下表格对比了工控信息安全与传统IT信息安全在纵深防御上的差异:

| 维度 | 工控信息安全 | 传统IT信息安全 |

|---|---|---|

| 隔离目标 | 保障物理生产过程安全,防止控制指令篡改 | 保护数据机密性、完整性,防止数据泄露 |

| 隔离粒度 | 基于工艺流程的区域隔离(如车间级、产线级) | 基于网络边界的逻辑隔离(如VLAN、子网) |

| 防护重点 | 协议合规性、指令合法性、实时性保障 | 病毒查杀、漏洞修复、访问控制 |

高可靠性与冗余设计

工控系统对安全设备的可靠性要求极高,安全防护措施本身不能成为系统故障的源头,工控信息安全技术需采用“冗余备份”机制:

- 设备冗余:关键安全设备(如工业防火墙、IDS)采用双机热备模式,主设备故障时备设备无缝接管,确保网络不中断。

- 链路冗余:网络链路采用环形拓扑或冗余网口设计,避免单点链路故障导致控制通信中断。

- 策略冗余:安全策略支持“主备双配置”,主策略因异常失效时自动切换至备策略,同时支持策略回滚功能,避免错误配置引发生产事故。

面向业务场景的定制化防护

工控系统因行业(如电力、石化、制造)、工艺差异而呈现高度定制化特点,信息安全技术需适配具体业务场景。

- 电力行业:需防范“虚假遥信、遥控”攻击,重点保护调度数据网络(SDN)的实时性和准确性;

- 石化行业:需关注“有毒气体泄漏”等物理风险,安全防护需与安全仪表系统(SIS)联动,实现“安全事件-应急响应-自动停机”的闭环控制;

- 制造业:需保护生产配方、工艺参数等核心数据,防止知识产权泄露,同时确保产线控制指令不被篡改。

轻量化运维与合规性审计

工控系统运维人员通常以工艺工程师为主,IT安全知识相对薄弱,因此安全技术需具备“轻量化运维”特性:

- 集中管理平台:支持多品牌工控设备的统一监控和策略配置,降低运维复杂度;

- 可视化告警:将安全事件转化为工艺人员可理解的术语(如“某PLC异常写入指令”),避免技术术语导致的误判;

- 合规性审计:内置等保2.0、IEC 62443等工控安全标准合规检查模板,自动生成审计报告,满足监管要求。

相关问答FAQs

Q1:工控信息安全与传统IT信息安全的核心区别是什么?

A1:核心区别在于防护目标和优先级,工控信息安全以“保障生产连续性和物理过程安全”为首要目标,实时性、可靠性要求极高,防护措施需与工控协议、工艺流程深度适配;而传统IT信息安全以“保护数据机密性、完整性”为核心,更关注漏洞修复、病毒防范和合规性,对实时性要求相对较低,工控系统专用协议多、设备封闭性强,传统IT安全技术(如通用防火墙、杀毒软件)直接应用可能导致兼容性问题和性能瓶颈。

Q2:如何平衡工控信息安全的防护强度与生产实时性?

A2:平衡防护强度与实时性需从技术和管理双维度入手:

- 技术层面:采用“轻量化”安全设备(如硬件加速的工业防火墙)、基于白名单的协议过滤机制、旁路部署的IDS等,确保安全处理延迟控制在微秒级;对关键控制指令采用“选择性加密”(仅加密敏感字段而非整个数据包),降低加密性能损耗。

- 管理层面:制定“最小权限原则”的访问控制策略,仅开放必要的通信端口和协议;建立“安全基线”,对工控设备进行固件版本锁定和配置固化,减少动态安全检测频率;通过离线仿真测试验证安全策略对生产实时性的影响,避免上线后引发故障。