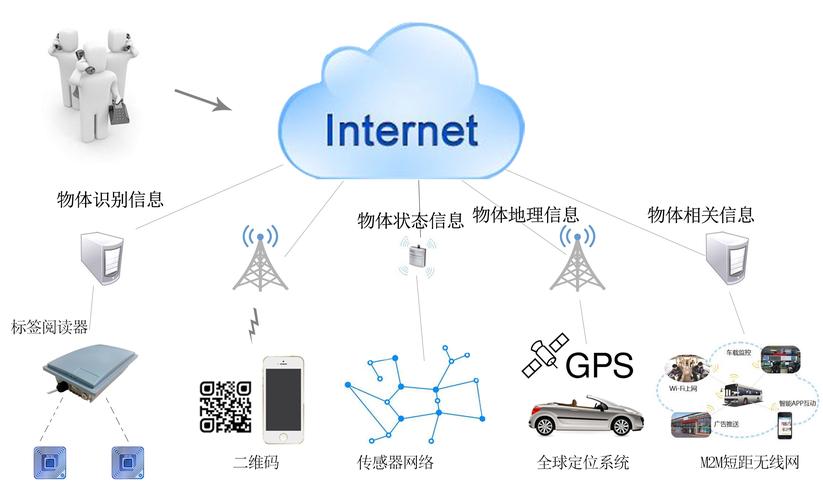

物联网安全技术是一套综合性的技术体系和管理策略,旨在保护物联网系统免受各类安全威胁,确保数据的机密性、完整性、可用性以及系统的可控性,随着物联网设备数量的爆炸式增长(预计到2025年全球物联网设备将超过750亿台),其安全漏洞已成为网络攻击的主要入口,因此物联网安全技术的重要性日益凸显。

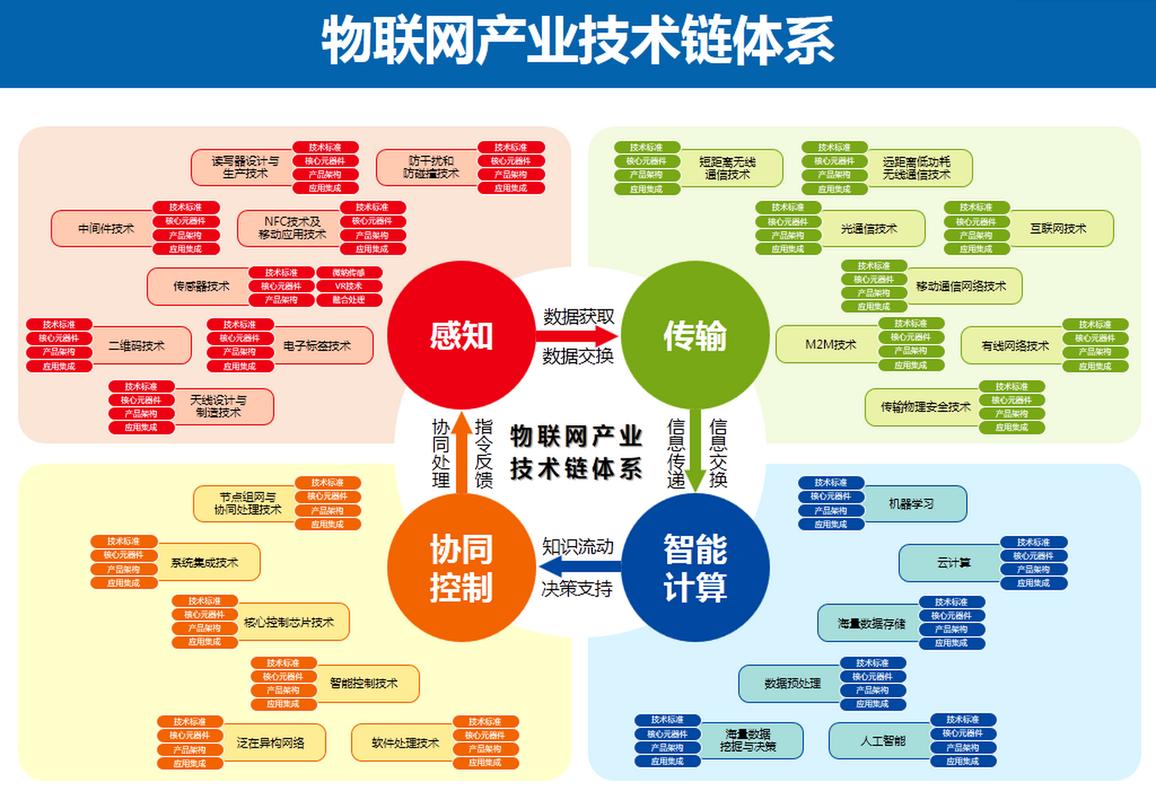

物联网安全技术贯穿于物联网架构的各个层次,包括感知层、网络层、平台层和应用层,每个层次都有其特定的安全需求和防护措施,在感知层,设备数量庞大、资源受限(如计算能力、存储空间、功耗限制),且部署环境复杂多样,这使得传统IT安全技术难以直接应用,感知层的安全技术主要包括设备身份认证、数据加密、安全启动和固件安全防护,设备身份认证确保只有合法设备才能接入网络,常用技术有对称加密(如AES)和非对称加密(如RSA)结合的轻量级认证协议;数据加密则保护采集的敏感信息在传输和存储过程中不被窃取或篡改,针对低功耗设备,轻量级加密算法(如PRESENT、SPECK)被广泛应用;安全启动确保设备从开机到运行的全过程只加载可信的固件,防止恶意代码植入;固件安全防护则包括固件签名、安全更新机制(如OTA更新时的完整性校验和差分升级)和漏洞扫描,及时修复已知漏洞。

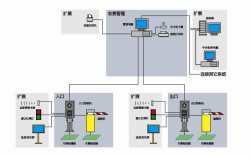

网络层是连接感知设备和平台层的桥梁,其安全挑战在于保障数据传输过程中的安全和网络接入的合法性,主要安全技术包括协议安全、网络隔离和入侵检测,物联网通信协议(如MQTT、CoAP、LoRaWAN、NB-IoT)本身存在设计缺陷,如缺乏加密机制或身份认证,因此需通过TLS/DTLS协议对传输层进行加密,或对协议进行安全增强;网络隔离通过VLAN、VPN、SDN(软件定义网络)等技术将物联网业务与普通业务网络分离,限制横向攻击;入侵检测系统(IDS)和入侵防御系统(IPS)通过网络流量分析,识别异常行为(如DDoS攻击、数据泄露)并采取阻断措施,针对物联网的轻量级IDS(如基于机器学习的异常检测模型)更适合资源受限环境。

平台层是物联网系统的核心,负责设备管理、数据存储、数据处理和应用使能,其安全防护需重点关注数据安全、API安全和访问控制,数据安全包括数据存储加密(如数据库加密、分布式存储加密)、数据脱敏(对敏感信息如身份证号、位置数据进行模糊化处理)和数据备份与恢复;API安全则通过API网关实现身份认证、权限控制、流量监控和防攻击(如SQL注入、XSS攻击),确保第三方应用调用API的安全性;访问控制采用基于角色的访问控制(RBAC)或属性基访问控制(ABAC),精细化管理用户和设备的操作权限,防止越权访问。

应用层面向最终用户,提供各类物联网服务,其安全风险主要集中在业务逻辑漏洞、前端安全和用户隐私保护,业务逻辑安全需通过代码审计、渗透测试和模糊测试发现并修复应用漏洞;前端安全包括HTTPS传输、输入验证、防XSS攻击和CSRF攻击,以及内容安全策略(CSP)的部署;用户隐私保护需遵循相关法律法规(如GDPR、中国《个人信息保护法》),实现用户数据收集的知情同意、最小化原则,并提供数据查询、更正、删除等权利。

物联网安全管理也是安全体系的重要组成部分,包括安全策略制定、风险评估与合规、安全运维和应急响应,安全策略需明确各层安全责任和技术标准;风险评估通过资产识别、威胁建模、漏洞扫描和渗透测试,识别潜在风险并制定整改措施;合规性确保系统满足行业规范(如ISO/27001、NIST IoT Framework)和法律法规要求;安全运维包括日志审计、安全监控和漏洞管理,建立7×24小时安全运营中心(SOC);应急响应则制定应急预案,明确事件上报、研判、处置和恢复流程,降低安全事件造成的损失。

物联网安全技术面临的挑战主要包括:设备碎片化导致安全标准难以统一、资源受限设备难以部署复杂安全算法、供应链安全风险(如硬件后门、恶意固件)、长期安全支持不足(许多设备缺乏持续更新机制)以及跨域协同安全问题,随着人工智能、区块链等技术的引入,物联网安全技术将向智能化(如AI驱动的威胁检测与响应)、去中心化(如区块链实现设备身份可信和数据溯源)、动态自适应(如零信任架构下的持续验证)等方向发展。

以下是相关问答FAQs:

问题1:物联网设备数量庞大且资源有限,如何平衡安全性与性能?

解答:平衡物联网设备的安全性与性能需采用轻量级安全技术和优化策略,在算法选择上,优先使用针对低功耗设备设计的轻量级加密算法(如AES-128、ChaCha20)和哈希算法(如SHA-256的简化版);在协议设计上,采用分层安全机制,根据业务需求对敏感数据(如认证信息、控制命令)进行高强度加密,非敏感数据(如环境监测数据)可采用轻量级加密或明文传输;通过硬件安全模块(HSM)或可信执行环境(TEE)将核心安全功能卸载到专用硬件,减少主CPU负担;优化安全协议流程(如减少握手次数),采用差分更新、固件压缩等技术降低更新成本,确保在基本安全防护的前提下,最大化设备性能和续航能力。

问题2:如何应对物联网供应链中的安全风险?

解答:应对物联网供应链安全风险需建立全生命周期的供应链安全管理体系,在硬件采购阶段,对供应商进行安全资质审核,要求提供硬件设计文档、安全测试报告和漏洞承诺,并通过第三方检测机构对芯片、模块进行硬件木马检测和安全认证;在固件开发阶段,采用安全开发生命周期(SDL),包括代码安全审计、漏洞扫描、渗透测试和软件物料清单(SBOM)管理,确保代码无恶意后门;在设备部署阶段,建立设备身份注册机制,记录硬件指纹、固件版本等信息,实现设备溯源;在运维阶段,与供应商签订长期安全支持协议,确保漏洞及时修复,并建立供应链风险监控平台,实时跟踪全球安全漏洞信息,对受影响设备进行批量处置,采用开源硬件和软件、建立自主可控的安全生态,也可降低供应链依赖风险。